DNSSEC ( Domain Name System Security Extensions ) adalah sebuah standart security pada dns yang memungkinkan bila terjadi suatu pertukaran data melalui dns dengan client, maka DNSSEC akan menambhakan sebuah otentikasi untuk melakukan validasi agar terjaminnya keamanan data tersebut.

Untuk lab ini saya menggunakan topology sebagai berikut

dan berikut Konfigurasinya,

Konfigurasi Server

1. pertama hal yang harus kita lakukan adalah melakukan pembuatan dns seperti yang sebelumnya saya pernah lakukan, untuk itu jika belum tahu berikut link untuk konfigurasi pembuatan dns, klik disini\

2. setelah ity masuk kedalam folder named dengan perintah

3. tahap selanjutnya adalah kita harus melakukan generate key ZSK ( Zone Signing Key ) dengan perintah berikut

dnssec-keygen -r /dev/urandom -a RSASHA256 -b 1024 domainanda.xyz

kemudian kita juga harus melakukan generate key KSK ( Key Signing Key )

'

dnssec-keygen -r /dev/urandom -a RSHA256 -b 2048 -f KSK domainanda.xyz

*note : pada kedua script di atas terdapat " /dev/urandom ", untuk informasi syntak ini berguna untuk mempercepat proses generate key namun kelemahannya, keamanan yang didapatkan jauh lebih rentan, tapi bila anda ingin keamanan yang tinggi anda bisa menghilangkan script tersebut namun harus menunggu lebih lama

4. setelah melakukan generate ZSK dan KSK, maka akan menghasilkan 2 file .Key dan 2 file .Private seperti berikut

5. selanjutnya kita harus memasukkan script diatas kedalam zone forward yang sebelumnya telah kita buat dengan perintah berikut

cat Kdomainanda.xyz.+xxx+xxxxx.key >> forwardzoneanda.xyz

untuk memastikan bahwa file key iyu sudah masuk atau belum kita bisa mengecekknya dengan membuka zone forward kita

nano forward.net

6. setelah itu kita harus menjalankan perintah dnssec-signzone yang berguna untuk membuat file zone.signed dan file ds record

dnssec-signzone -t -g- o domainanda.xyz forwardzoneanda.xyz /var/named/Kdomainanda.xyz*.private

maka hasilnya akan terdapat 2 file baru

|

| dsset-queenvin.net. dan forward.net.signed |

7. selanjutnya kita harus memastikan script pada named.conf seperti berikut

8. langkah selanjutnya adalah kita harus mengubah zone forward kita menjadi yang memiliki extensi .signed

|

| sebelum |

|

| sesudah |

9. kemudian kita restart service bind kita menggunakan perintah

systemctl restart named

10. setelah itu kita lakukan pengetesa menggunakan perintah

dig DNSKEY domainanda.xyz. @ip.ser.ver.anda +multiline

maka hasilnya akan seperti berikut

11. sedangkan untuk melihat DS Record kita, gunakan perintah berikut

cat dsset-domainanda.xyz

ds record ini berfungsi apabila kita sewaktu waktu membeli domain kita hanya perlu memberikan ds record kita ke reseller yang terkait untuk menambahkan ds record kita ke regisrar domain kita

Extra Tips !

pada bind 9.8 jika terjadi penambahan zone record pada record file domain kita, maka kita harus melakukan generate ulang key, namun agar lebih mudah kita hanya perlu membuat script untuk menggenerate key pada zone recotd, caranya adalah sebagai berikut

1. buatlah file dengan nama zoneresigner.sh dengan perintah berkut

nano zoneresigner.sh

setelah itu tambahkan script seperti berikut

pada penulisan script jangan sampai terdapat kesalhan sedikitpun, perhatikan setiap tanda yang terpadat pada script dengan teliti, jika sudah kemudian save

2. selanjutnya kita harus melakukan set pada file tersebut agar bisa dieksekusi nantinya menggunakan command

chmod +x zonesigner.sh

3. jika sudah kita bisa mencobanya dengan menggunakan syntak berikut

./zonesigner.sh queenvin.net forward.net

maka hasilnya akan seperti berikut ini

Membuat DNSSEC pada domain baru

pada kali ini saya akan membuat dnssec pada domain baru, caranya sebagai berikut

1. pertama kita harus mengambahkan zone pada named.conf untuk domain kita yang baru, pada kali ini saya membuat domain dengan nama chris.com, untuk type kita gunakan master, dan untuk forward zonenya kita beri nama dengan tambahan extensi signed dibelakangnya, ini saya lakukan karena saya akan membuat dnssec pada domain ini yang menggunakan zone forward dengan extensi .signed nantinya

2. setelah itu langkah selnjutnya kita harus membuat zone forward kita untuk dns yang baru, namun kita tidak perlu melakukan pengetikan dari awal kita hanya cukup meng-copy zona forward kita yang lama dengan perintah berikut

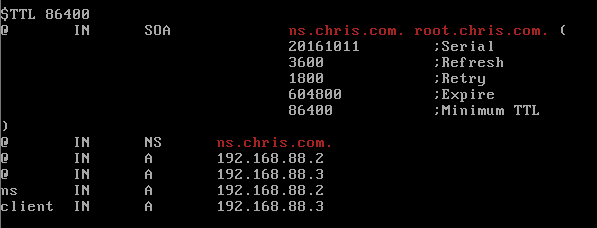

kemudian kita harus mengeditnya seperti gambar dibawah dengan perintah

nano chrisfor.net

3. lalu bagaimana dengan zona reversenya ?, untuk zona reverse kita tidak perlu meng-copy zona reverse yang lama dan membuat yang baru, kita cukup menambahkan script sesuai dengan domain baru kita

4. jika sudah sama seperti sebelumnya kita harus meng-generate key ZSK dan KSK untuk domain kita yang baru

maka akan muncul 4 file baru untuk domain kita yang baru

setelah itu kita harus memasukkan key tersebut kedalam zone forward chrisfor.net, dengan perintah yang sama seperti sebelumnya tentunya

5. selanjutnya kita gunakan command dnssec-signzone untuk membuat xone.signed dan file ds record

|

| muncul 2 file baru setelah dnssec-signzone |

6. setelah itu lakukan pengetesan dengan menjalankan perintah dig DNSKEY

7. selanjutnya kita juga bisa mengecek ds record domain kita

8. selanjutnya kita akan membuat file zonesigner yang baru dengan nama zonesignerchris.sh, caranya kita cukup meng-copy sfile zonesigner yang satunya dengan command

kemudian edit scriptnya sesuai dengan data domain kita yang baru, kemudian save

9. lalu kita set agar file tersebut bisa di eksekusi nantinya dengan command

10. selanjutnya kita bisa langsung mencoba meng-eksekusi file atau script tersebut dengan commanf

./zonesignerchris.sh chris.com chrisfor.net

maka hasilnya akan seperti gambar berikut

Verifikasi DNSSEC dengan client linux

untuk verifikasi melalui client kali ini saya menggunakan client Linux Mint 18 Cinnamon, untuk memulai verifikasinya berikut caranya

1. pertama pastikan kita sudah mensetting ip client kita sesuai dengan topology pada awal post dan sudah terkoneksi dengan baik tentunya

2. kemudian masuk sebagai root pada client dan edit file resolv.conf menggunakan commanf

nano /etc/resolv.conf

setelah itu tambahkan ip server dns kita

3. kemudian kita restart service network kita dengan command

service networking restart

3. setelah itu kita bisa melakukan dig DNSKEY pada kedua domain yang telah kita buat dnssec

|

| dig DNSKEY queenvin.net |

|

| dig DNSKEY chris.com |

0 comments:

Post a Comment